通过安装Notepad++ 提升系统权限

sooua / May 14, 2025

1 min read •

描述

CVE-2025-49144 是一项影响 Notepad++ 安装程序(v8.8.1 及更早版本)的高危本地权限提升漏洞。

CVE-2025-49144: Notepad++ 权限提升漏洞

本文讨论了一个影响 Notepad++ 安装程序 8.8.1 及更早版本的高危本地权限提升漏洞。该漏洞源于安装过程中不受控制的可执行文件搜索路径处理。

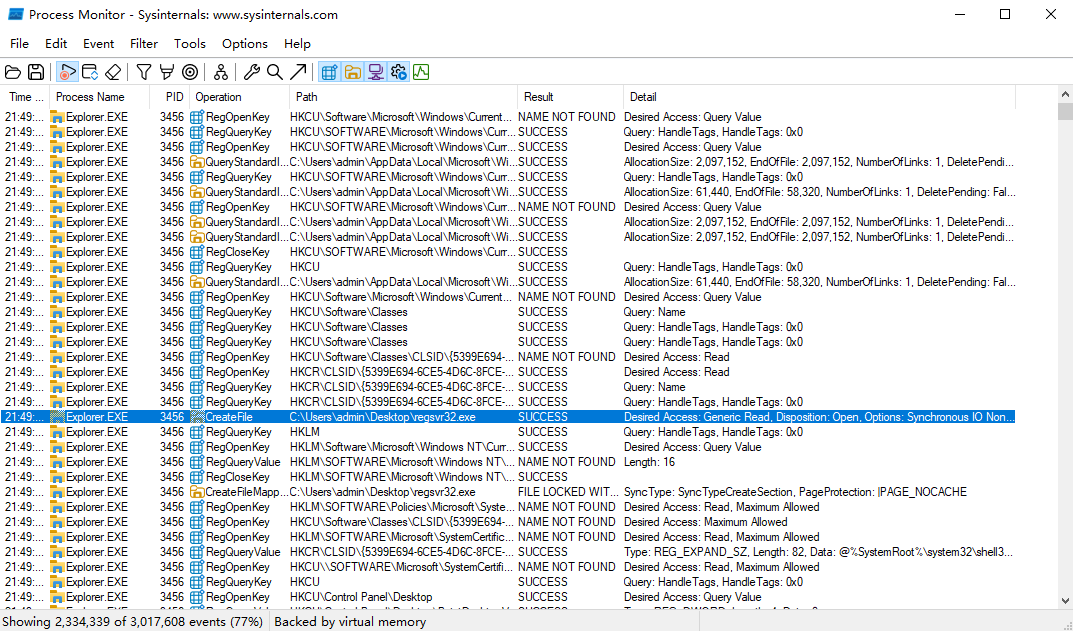

漏洞原理

该漏洞利用了 Windows 可执行文件解析和搜索顺序,结合安装程序的调用方法。当进程仅使用文件名启动(没有路径)时,Windows 会按特定顺序搜索,包括首先搜索父进程目录,然后才是 System32。这允许”二进制植入”攻击,其中放置在安装程序目录中的恶意可执行文件可以以提升的权限执行。

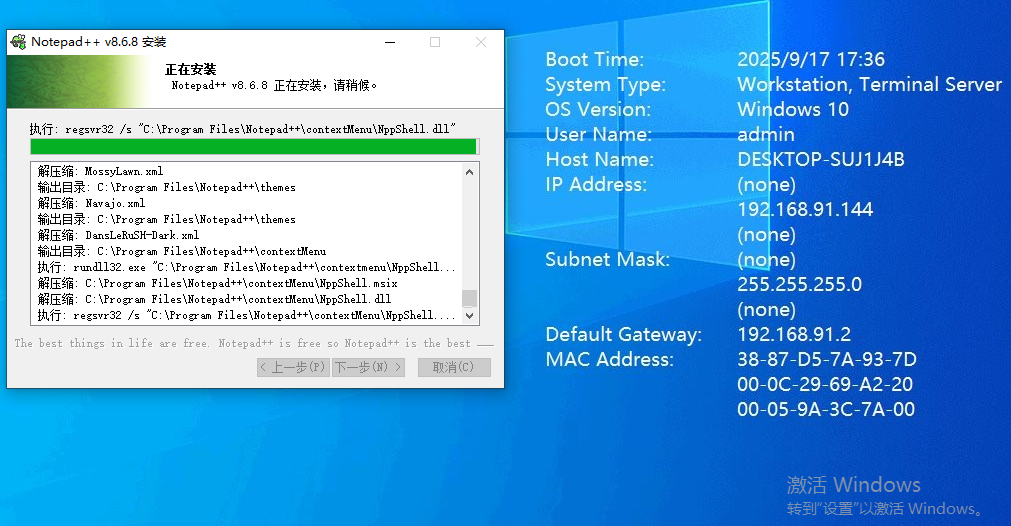

漏洞利用过程

演示过程包括:

- 使用 msfvenom 生成 Meterpreter shellcode

- 创建恶意的 regsvr32.exe 加载器

- 使用 mingw32-gcc 编译加载器

- 设置 Meterpreter 监听器

- 将恶意可执行文件放置在易受攻击的 Notepad++ 安装程序旁边

- 运行安装程序会触发具有系统级权限的有效载荷

漏洞验证

概念验证显示成功建立连接并提升权限,有效载荷在 Notepad++ 安装目录上下文中执行。

修复方案

该漏洞在 8.8.2 版本中已修复,通过使用系统二进制文件的绝对路径来解决。

安全建议

- 立即更新:将 Notepad++ 更新到 8.8.2 或更高版本

- 安装时注意:从可信来源下载安装程序

- 权限管理:避免以管理员权限运行不必要的安装程序

- 目录检查:安装前检查安装程序所在目录是否有可疑文件

技术细节

Windows 可执行文件搜索顺序

当 Windows 执行一个没有完整路径的程序时,会按以下顺序搜索:

- 应用程序所在目录

- 当前工作目录

- System32 目录

- Windows 目录

- PATH 环境变量中的目录

漏洞利用条件

- Notepad++ 安装程序版本 ≤ 8.8.1

- 攻击者能够在安装程序目录中放置文件

- 用户以管理员权限运行安装程序

影响范围

- 受影响版本:Notepad++ 8.8.1 及更早版本

- 修复版本:Notepad++ 8.8.2+

- CVE 编号:CVE-2025-49144

- 严重程度:高危

参考链接

免责声明:本文仅用于安全研究和教育目的。请勿将此信息用于非法活动。